Największy pająk sieciowy

21 października 2009, 10:20Zidentyfikowany właśnie gatunek z Madagaskaru jest największym pająkiem sieciowym świata. Rozpiętość odnóży samic Nephila komaci, bo tylko one są takimi olbrzymkami, podczas gdy ich partnerzy pozostają drobni, sięga aż 12 cm. Uprzędzona przez nie sieć może mieć nawet metr średnicy (PLoS ONE).

Nietoperze kontra ćmy – walka na podchody

22 sierpnia 2010, 09:40Wojna nietoperzy i ciem na skuteczność wykrywania ofiar i skuteczność unikania drapieżcy jest jednym z najlepszych przykładów przystosowywania się ewolucyjnego. Naukowcy z Bristolu odsłonili kolejny etap tego wyścigu zbrojeń.

Microsoft otwiera kod

4 lipca 2011, 12:28Microsoft postanowił zapobiec ewentualnym oskarżeniom o naruszenie prywatności i postanowił... otworzyć kod oprogramowania zbierającego informacje na temat punktów dostępowych Wi-Fi

Lucy miała towarzystwo z innego gatunku

29 marca 2012, 10:38W regionie Afar w Etiopii odkryto szczątki stopy hominida sprzed 3,4 mln lat. Nie należały one do przedstawiciela gatunku Australopithecus afarensis. Oznacza to, że w okresie między 3 a 4 mln lat temu występowało co najmniej dwóch wczesnych przodków człowieka, którzy poruszali się w różny sposób.

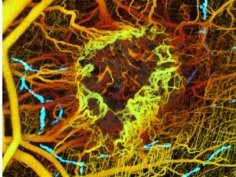

Obrazowanie wewnętrznych tajemnic guza

18 września 2013, 10:32Dzięki połączeniu 2 zaawansowanych technik obrazowania udało się zajrzeć w głąb nowotworu. Naukowcy mogli na bieżąco wykonywać zdjęcia rosnących guzów.

Największa kradzież w historii

19 września 2014, 09:14Firma Home Depot poinformowała, że podczas niedawnego włamania do jej sieci cyberprzestępcy ukradli dane dotyczące 55 milionów kart płatniczych. Tym samym jest to największe włamanie tego typu. Nie wiadomo, jakie jeszcze informacje wpadły w ręce – prawdopodobnie rosyjskich – włamywaczy

Splątali elektrony na rekordową odległość

25 listopada 2015, 17:15Na Uniwersytecie Stanforda splątano elektrony znajdujące się w rekordowej odległości niemal 2 kilometrów od siebie. To ważny krok w kierunku stworzenia praktycznych sieci kwantowych

Silnik czterosuwowy może rozwiązać problemy z produkcją i dystrybucją wodoru

17 lutego 2017, 13:39Silnik spalinowy o spalaniu wewnętrznym wykorzystany jako reaktor produkujący na bieżąco wodór dla ogniw paliwowych? To właśnie CHAMP (CO2/H2 Active Membrane Piston) opracowany przez profesora Andreia Fedorova z Georgia Institute of Technology

Największa infrastruktura badawcza w Polsce dostępna dla użytkowników!

11 kwietnia 2018, 07:49Polski synchrotron otwiera swoje podwoje dla naukowców i badaczy zarówno z kraju, jak i z zagranicy. Od 9 kwietnia do 20 maja, za pomocą platformy internetowej SOLARIS Digital User Office można nadsyłać propozycje badań, do realizacji których niezbędne jest promieniowanie synchrotronowe

To wsie napędzają epidemię otyłości

14 maja 2019, 05:54Powszechnie uważa się, że globalna epidemia otyłości jest napędzana przez obszary miejskie. Jednak najnowsze zakrojone na szeroką skalę badania pokazują, że to przybieranie na wadze mieszkańców wsi jest głównym czynnikiem stojącym za tą epidemią.